CCNA Security, Laboratorio de VPN mediante SDM

Clase: 21/7/2010 Instructor: Ernesto Vilarrasa

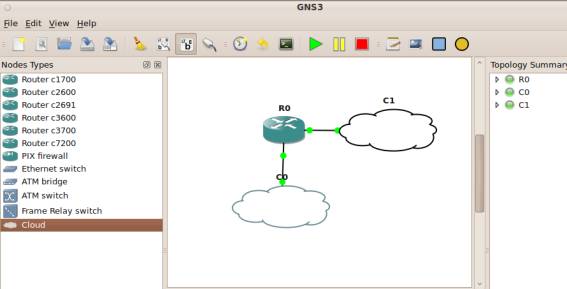

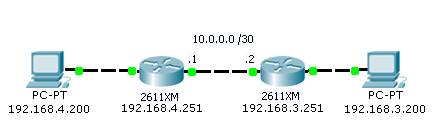

Escenario: por cuestiones de tiempo y practicidad, buscamos un escenario simple,

realizado con GNS3 en dos PC con dos placas de red cada una, eth2 para la red WAN

( 10.0.0.0 /30 ) y eth3 para la red local ( 192.168.X.0 /24 )

Quedando de la siguiente manera:

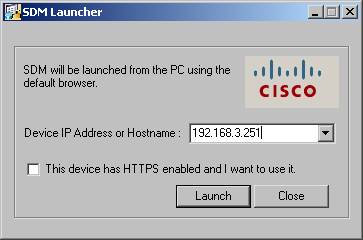

Nos

conectamos desde un PC con SDM a 192.168.3.251:

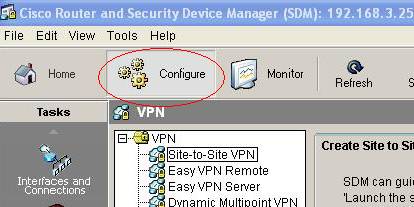

Ingresamos

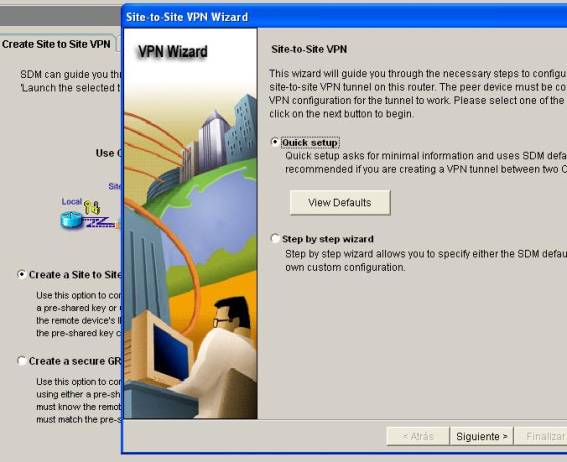

a Configure -> VPN, seleccionamos VPN Site-to-Site

y hacemos ckick en: Launch the selected task:

Aquí seleccionamos Quick setup, que configurará el túnel con elementos por default:

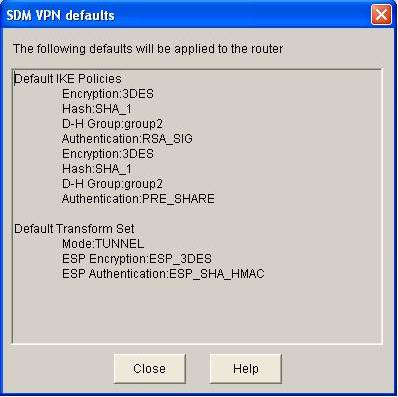

Si hacemos click en View Defaults:

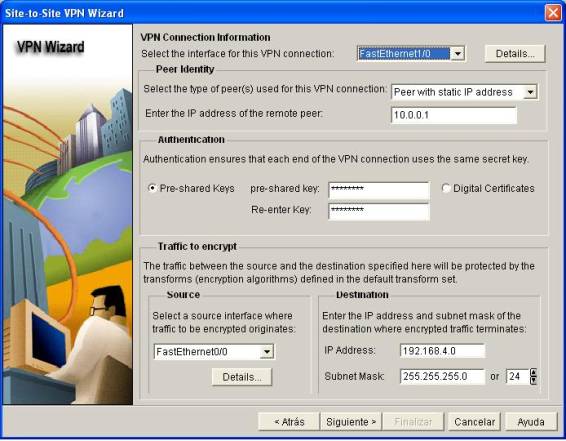

Avanzamos y se nos solicita un par de parámetros:

El primer punto es la interfaz WAN donde se originará el túnel.

El siguiente parámetro es el peer ( direción IP )

La clave precompartida, en este caso fué: P4ssW0rD , común para ambos peers.

El siguiente paso es la ACL que enviará por el túnel tráfico determinado ( o interesante ),

recordemos que las ACL extendidas tienen origen ( aquí Fa0/0, equivalente a 192.168.3.0 )

y destino ( 192.168.4.0 /24 )

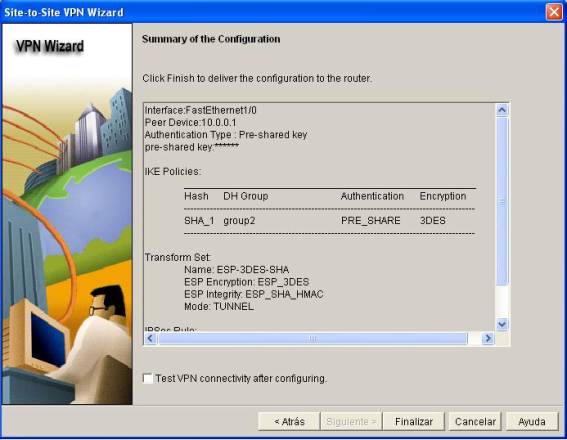

Luego seleccionamos Siguiente, se nos muestra un resúmen:

Luego seleccionamos Finalizar, se nos informa que los comandos son enviados al router:

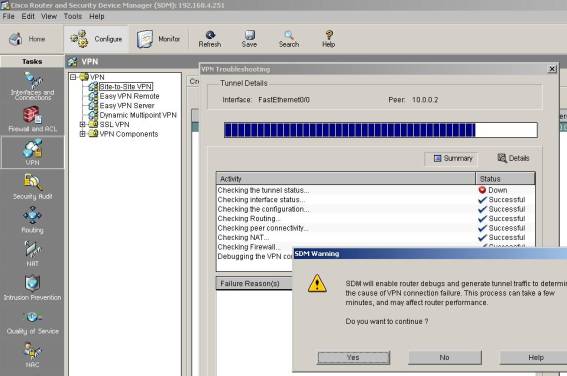

Veremos que el túnel esta DOWN, hasta que el peer sea configurado:

Podemos realizar un test del mismo, pero aún quedará en estado DOWN:

Debemos

generar tráfico interesante para enviar por el túnel:

Desde la PC

192.168.4.200:

C:\

>ping 192.168.3.251

Haciendo

ping a 192.168.4.251 con 32 bytes de datos:

Respuesta

desde 192.168.4.251: bytes=32 tiempo=46ms TTL=64

Respuesta

desde 192.168.4.251: bytes=32 tiempo=67ms TTL=64

Respuesta

desde 192.168.4.251: bytes=32 tiempo=91ms TTL=64

Respuesta

desde 192.168.4.251: bytes=32 tiempo=2ms TTL=64

Estadísticas

de ping para 192.168.4.251:

Paquetes: enviados = 4, recibidos = 4,

perdidos = 0

(0% perdidos),

Tiempos

aproximados de ida y vuelta en milisegundos:

Mínimo = 2ms, Máximo = 91ms, Media = 51ms

Ahora

verificamos el estado del túnel:

Esta pantalla corresponde al comando # show crypto ipsec sa, donde vemos la cantidad de

paquetes encriptados, verificador contra el hash, etc...

Comandos IOS equivalentes generados por SDM:

Router#sh runn

Building configuration...

---resumido---

!

crypto isakmp policy 1

encr 3des

authentication

pre-share

group 2

crypto isakmp key P4ssW0rD address 10.0.0.1

!

!

crypto

ipsec transform-set ESP-3DES-SHA esp-3des esp-sha-hmac

!

crypto map SDM_CMAP_1 1 ipsec-isakmp

description

Tunnel to 10.0.0.1

set peer

10.0.0.1

set

transform-set ESP-3DES-SHA

match

address 100

!

!

!

interface FastEthernet0/0

ip address

192.168.3.251 255.255.255.0

!

interface FastEthernet0/1

ip address

10.0.0.2 255.255.255.252

crypto map

SDM_CMAP_1

!

ip route 192.168.4.0 255.255.255.0 FastEhernet1/0

!

ip http server

!

access-list 100 remark SDM_ACL Category=4

access-list 100 remark IPSec Rule

access-list 100 permit ip 192.168.3.0 0.0.0.255

192.168.4.0 0.0.0.255

!

end

Router# go home!

(2010) Tales to sleep from Ernesto’s uncle

Rosario, Argentina