CCNA Security Módulo 8, Laboratorio 1

VPN site to site mediante IPSec

Fecha: 23/6/2010 Instructor: Ernesto Vilarrasa

Comandos utilizados: aquí vemos solo uno de los extremos, las configuraciones de direccionamiento

IP y ACL deberán ser espejo entre origen y destino, el resto de las configuraciones deberán ser similares.

Donde

aparece 8.4.X (página X) , corresponde a donde encontrarlos en la

currícula

access-list 101 permit ip 172.16.1.0 0.0.0.255 172.16.3.0 0.0.0.255

(definimos

tráfico interesante (origen-destino) para enviar al túnel,

el extremo

debe ser un espejo de esta ACL)(8.4.5)

crypto isakmp

policy 10(esta política debe tener un igual en el

extremo(8.4.3)

encryption aes 256 (cómo se encriptarán los paquetes)

authentication pre-share (utilizará la clave definida más adelante)

group 5 (grupo 5 Diffie Hellman, 1536

bits para intercambio de claves)

lifetime 3600 (tiempo de vidad de la

asociación de seguridad SA )

exit

crypto isakmp

key Presh4red address 192.168.23.3

(esta clave será utilizada

para este peer

(extremo) 8.4.3 (página 3)

crypto ipsec transform-set ENCRIPTA

ah-sha-hmac esp-aes 256 esp-sha-hmac

(ah: authentiction header, esp: encryption

security payload (carga útil)(8.4.4)

crypto map

MYMAP 10 ipsec-isakmp (mapa asociado a una interfaz)

(8.4.6)

set peer 192.168.23.3

(extremo del tunel)

set pfs group5 (grupo 5 Diffie Hellman, 1536 bits para intercambio de claves)

set security-association lifetime seconds 900

set transform-set ENCRIPTA (cual set de

transformación de paquetes utilizará)

match address 101 (ACL asociada al

túnel: origen-destino de paquetes)

exit

interface FastEthernet0/0 (interfaz de salida)

ip

address 192.168.12.1 255.255.255.0

crypto map MYMAP (asocia el

mapa de cifrado) 8.4.6 (página 3)

exit

ip route 172.16.3.0 255.255.255.0 FastEthernet0/0 (ruta hacia la LAN

remota)

Análisis

y solución de problemas (8.4.7):

ACA#sh

crypto isakmp sa (nos muestra el estado del túnel)

IPv4 Crypto ISAKMP SA

dst src

state conn-id slot status

192.168.23.3 192.168.12.1 QM_IDLE 1060 0 ACTIVE

ACA#sh

crypto ipsec sa (nos muestra el tráfico por el túnel)

interface: FastEthernet0/0

(interfaz de salida)

Crypto map tag: MYMAP, local addr

192.168.12.1 (mapa de cifrado)

---resumido---

current_peer 192.168.23.3 port 500

(extremo del túnel)

PERMIT, flags={origin_is_acl,}

#pkts encaps: 13, #pkts encrypt: 13, #pkts digest: 13(paquetes

enviados)

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5 (paquetes

recibidos)

#pkts compressed: 0, #pkts decompressed: 0

---resumido---

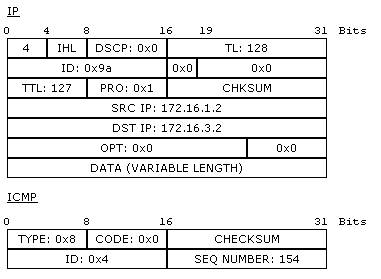

Trama

capturada y su análisis:

En esta primera imagen se puede apreciar la dirección MAC del router local, además de la IP origen (router ACA)

y destino ( router ALLA ) y no de los dispositivos que generan el tráfico original, esas direcciones IP y los datos

están encapsulados (ver abajo de ESP ).

Aquí, vemos los parámetros de AH ( autenticación ) y ESP ( confidencialidad y también autenticación ),

en este caso utilizamos SHA-1.

También vemos números de secuencia, esto nos dará un mecanismo de anti-replay del paquete.

Finalmente los datos, en este caso ICMP ( un simple ping ).

Configuración final:

ACA#sh runn

Building configuration...

Current configuration : 968 bytes

!

version 12.4

---resumido---

!

hostname ACA

!

crypto isakmp policy 10

encr aes 256

authentication pre-share

group 5

lifetime 3600

!

crypto isakmp key Presh4red address

192.168.23.3

!

crypto map MYMAP 10 ipsec-isakmp

set peer 192.168.23.3

set pfs group5

set security-association lifetime seconds 900

match address 101

!

interface FastEthernet0/0

ip

address 192.168.12.1 255.255.255.0

duplex auto

speed auto

crypto map MYMAP

!

interface FastEthernet0/1

ip

address 172.16.1.1 255.255.255.0

duplex auto

speed auto

!

router eigrp 1

network 192.168.12.0

auto-summary

!

ip classless

ip route 172.16.3.0 255.255.255.0

FastEthernet0/0

!

!

access-list 101 permit ip 172.16.1.0

0.0.0.255 172.16.3.0 0.0.0.255

!

---resumido---

!

end

ACA#

ALLA#sh runn

Building configuration...

Current configuration : 1139 bytes

!

---resumido---

!

hostname ALLA

!

crypto isakmp policy 10

encr aes 256

authentication pre-share

group 5

lifetime 3600

!

crypto isakmp key Presh4red address

192.168.12.1

!

crypto ipsec security-association lifetime

seconds 1800

!

crypto ipsec transform-set SET ah-sha-hmac

esp-aes 256 esp-sha-hmac

!

crypto map MYMAP 10 ipsec-isakmp

set peer 192.168.12.1

set pfs group5

set security-association lifetime seconds 900

set transform-set SET

match address 101

!

interface FastEthernet0/0

ip

address 172.16.3.1 255.255.255.0

!

interface Serial0/0/0

ip

address 192.168.23.3 255.255.255.0

crypto map MYMAP

!

router eigrp 1

network 192.168.23.0

auto-summary

!

ip route 172.16.1.0 255.255.255.0

Serial0/0/0

!

access-list 101 permit ip 172.16.3.0 0.0.0.255

172.16.1.0 0.0.0.255

!

---resumido---

!

end

ALLA#exit

OUT of classroom !!!

(2010) Crazy tales to sleep by uncle Ernest

Rosario, Argentina